在系统的日常使用中,经常会出现恶意顽固程序、无法删除文件、需要高权限操作、密码丢失、隐私要求最高等问题。在这篇文章中,我将教你如何使用Windows 7的最高权限帐户系统来解决TX的所有此类问题!

系统能做什么?

在非系统权限下,用户不能访问某些注册表项,例如

“HKEY_LOCAL_MACHINE\SAM”、“HKEY_LOCAL_MACHINE\SECURITY”等。这些项目记录了系统的核心数据,但一些病毒或木马经常光顾这里。比如在SAM项目下设置一个有管理员权限的隐藏账号,默认情况下,在命令行或者在“本地用户和组”(lusrmgr.msc)中输入“net user”管理员是看不到的,给系统造成了很大的隐患。在“系统”的权限下,访问注册表毫无障碍,黑手尽露!

操作:打开注册表管理器并尝试访问HKEY_LOCAL_MACHINE\SAM和HKEY_LOCAL_MACHINE\SECURITY。

现在,我们可以无限制地无限制访问了~

说起windows系统,大家一定不陌生。但是电脑作为法律上每个人的财产,真的拥有所有的权利吗?

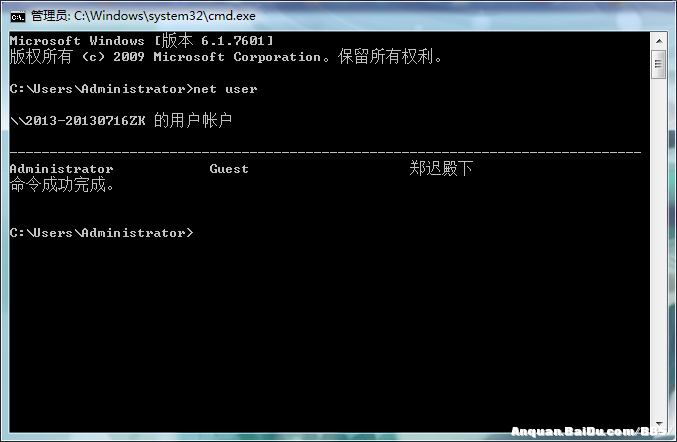

通过cmd下net user的命令,我们可以清楚的看到一般系统都有几种权限。

以我的个人电脑为例。我是win7 64位旗舰系统。有

Administrator、GUEST和郑驰是三个系统用户,那么这些用户在做什么呢?

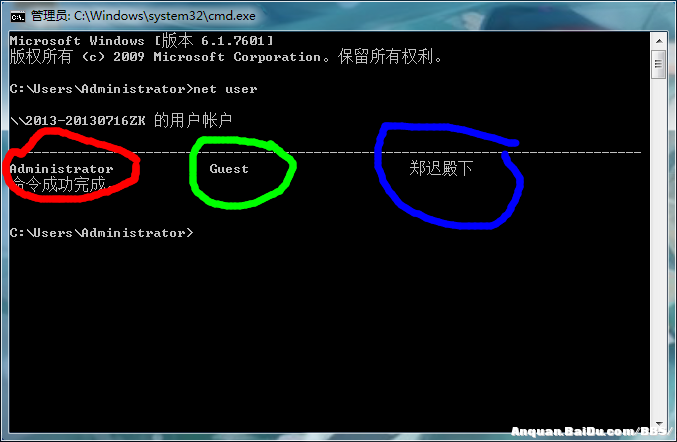

从这个

从图中可以很清楚的看到(就是在去一楼的路上画了红圈)管理员用户是我开的,正在使用,那么这个用户在干什么呢?

没错,就是超级管理员用户!不过一般默认是关闭的,这是微软为了用户的安全而设置的保护措施(如何打开:在cmd文本框中输入net user administrator/active:yes,注意空格,将yes改为no即可关闭,但需要一定的权限)。这里为了避免麻烦,我还是直接用这个用户。普通同学请不要随意打开~

第一层的绿圈是访客用户(即客人)。其主要任务是防止电脑被客人或其他人员恶意修改而无法启动。一般默认开启,当然也可以关闭。

也是借助net user指令实现的(在cmd文本框中输入netuser guest/active: no,同上)。

一楼的蓝圈是我自己专门创建的执行虚拟机、病毒等特殊文件的用户(当然是自恋的),这里就不介绍了。

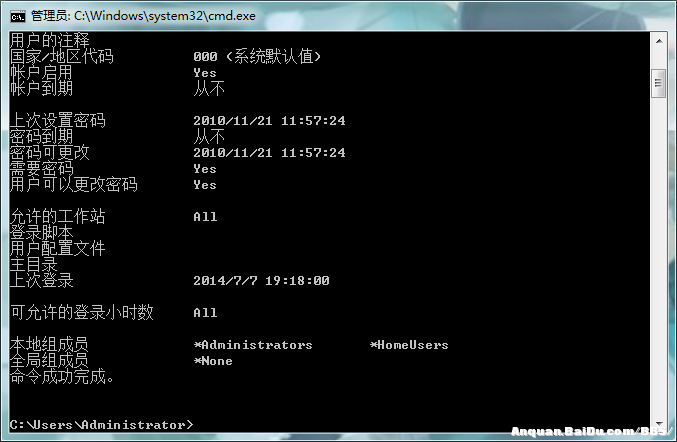

这里很多读者会问,标题不是要获得系统权限吗?为什么在net user命令中看不到system的用户?

好问题!不过细心的用户可能早就发现了这个消失得无影无踪的神秘用户,以及它所拥有的神秘权限。

系统的核心进程几乎都属于特别神秘的用户系统,那么是为了什么呢?

System是微软为防止系统被恶意破坏和用户乱用系统权限而设置的用户。它从启动到桌面加载都可以运行。可以说system是windows个人系统的最高统治者,以RW 0权限控制整机,唯一的主人(即使你有管理员权限,用户的权限级别也只有RW 3,远不及System)。既然是大师,为什么不在登录界面?系统错了?

系统没有问题。如何才能以唯一主人的身份出现在系统的欢迎登录界面?你见过国王站在城堡门口微笑着欢迎他的臣民吗?

既然是主人,怎么会被我们这些“臣民”控制?

这是本帖的核心内容。

方案一:这是一个基于sc指令的脚本。原理很简单。你会发现所有的服务都是靠自己的观察由系统创建和运行的(请自行了解sc指令,本文不会科普)

sc Create super cmd binPath=' cmd/K start ' type=own type=

互动

sc启动超级命令

它的奇妙之处在于它创造了一种互动服务。启动后,会弹出交互式服务检测。点击显示消息进入system权限下的桌面(不过你会发现只有一个属于system的命令字符而不是administrator的命令字符),执行属于system的explorer就可以打开桌面。

方案验证:可以使用whoami指令来验证当前用户,当然也可以检查HKCU。方法是在HKCU下随机创建一个测试子项,然后刷新,然后看测试子项是否同步出现在HKU\S-1-5-18下。如果是,则表示系统帐户的用户配置单元当前已加载到系统中。

方案二:直接使用cmd指令,在系统权限(相当于变相权限)下加载explorer

说明如下:

taskkill/f/im explorer.exe

有时/交互式

%systemroot%\explorer.exe

这有一个缺点。如果您注销您的登录帐户(如administrator),系统将提示您出现严重错误,并在一分钟内强制重启。

验证同上。

选项3:使用支持工具来主张权利(不推荐)

由于这种方法存在很多不确定因素,所以不做详细介绍,也不提供相应的支持工具下载地址。请谨慎操作。

选项4:通过psexec提高功率

这是强烈推荐的方案,比较安全。在这里,我们利用psexec和控制台应用程序之间的完全交互性来实现正确的推广(基本上与第一种方案相同)。

同样的,你需要先做浏览器,然后重新构建,获得系统权限。

taskkill/f/im explorer.exe

psexec -i -s -d资源管理器

至此,系统的介绍和如何获取权限的教程结束了!

访问系统还原文件:

说明:系统还原是windows系统的自我保护措施。它在每个根目录下建立“系统列信息”文件夹,保存一些系统信息,以便系统恢复。如果你不想用“系统还原”,或者想删除它下面的一些文件,这个文件夹有隐藏和系统属性,没有系统权限是不能删除的。如果用系统权限登录,可以随意删除,甚至可以在它下面创建文件保护隐私。

操作:点击浏览器中的“工具文件夹选项”,在弹出的“文件夹选项”窗口中切换到

查看选项卡,取消选中“高级设置”列表中的“隐藏受保护的操作系统(推荐)”复选框,然后为“隐藏文件和文件夹”选择“显示所有文件和文件夹”项目。然后就可以无限制的访问工作目录C:\系统还原的系统卷信息~

但请不要随意修改,可能会导致系统回访错误。

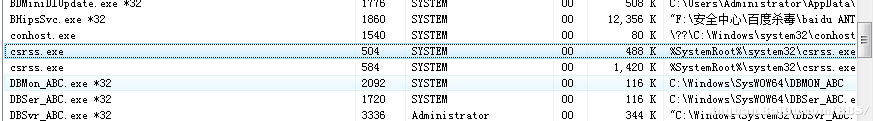

手动防病毒:

注意:用户在使用计算机的过程中,通常使用Administrator或其他管理员。

在登录、中毒或作弊后,病毒和木马大多以管理员权限运行。系统中毒后,我们一般会使用杀毒软件查杀病毒。如果你的杀毒软件瘫痪了,或者杀毒软件只能查出来,不能清除,那你就只能赤膊上阵,手动杀毒了。在Adinistrator权限下,如果手动查杀对某些病毒无能为力,一般需要在安全模式下启动,有时甚至在安全模式下也无法清理。如果用系统权限登录,查杀病毒就容易多了。

操作:在system的权限下,taskkill和ntsd指令变得无敌,可以和方舟级别的工具相提并论,但是后者比较危险,一定要小心!

很容易使用taskkill和ntsd指令暴力结束病毒进程,借助一些内核级工具暴力破坏目标进程的驱动、服务和回调。但是,注重识别不是我的事。

总结:系统权限是系统的最高权限,高于管理员权限。有了它,很多正常情况下完成不了的任务都可以完成。它的应用还有很多,我举的例子只是冰山一角。记住,权利越大,责任越大。任何事情都有两面性。如果买不起,请放下。如果你不得不捡起它,用它做些有用的事情。当臣民拥有比国王更大的权利时,有多少人可以不择手段地谋求权力?我只是希望我不要利用这个权利滥杀无辜。计算机和系统是我们最亲密的朋友!